Производители тампер-стойких считывателей карт

Если честно, когда слышишь про ?тампер-стойкие считыватели?, первое что приходит в голову — это какие-то суперзащищенные железки с кучей сертификатов. Но на практике часто оказывается, что даже уважаемые производители иногда путают стойкость к вандализму с реальной защитой от несанкционированного доступа. Вот именно этот зазор между теорией и практикой мне и хочется разобрать.

Что на самом деле скрывается за термином ?тампер-стойкость?

Когда мы в 2015 году начинали тестировать первые образцы для одного из банков, то столкнулись с курьёзом: поставщик уверял, что его устройство выдержит любые атаки, а на деле оказалось, что достаточно было поддеть крышку обычной канцелярской скрепкой. Это не значит, что производитель врал — просто они не учли, что в реальности злоумышленники редко используют сложные инструменты. Чаще всего это импровизация с тем, что под рукой.

С тех пор мы всегда просим демонстрировать тесты не по стандартным методикам, а в условиях, приближенных к реальной эксплуатации. Например, как поведёт себя корпус после года работы в уличном терминале, где перепады температур и влажность? Или что будет, если попытаться вставить в карт-ридер не карту, а металлическую пластину? Такие нюансы редко прописывают в спецификациях, но именно они определяют надёжность.

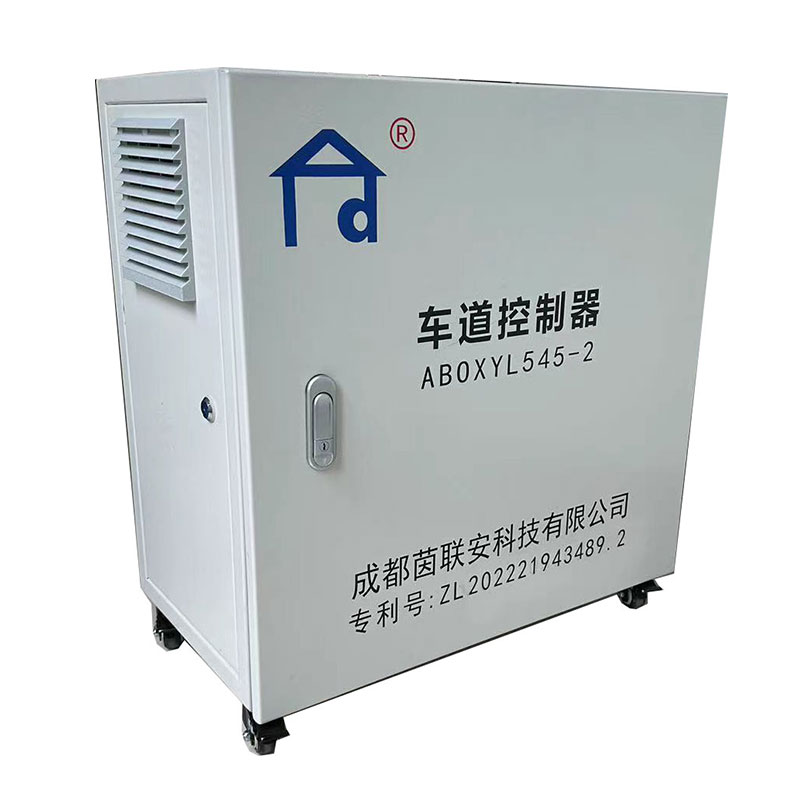

Кстати, сейчас многие стали делать акцент на антискимминговых функциях, но забывают про банальную механику. У нас был случай с устройством от Чэндуское технологическое ООО Иньлянань — так вот они как раз уделили внимание обоим аспектам. Не идеально, конечно, но видно, что инженеры думали не только о соответствии стандартам, но и о том, как это будет работать в полевых условиях.

Почему производители часто недооценивают человеческий фактор

В 2018 году мы внедряли систему платных парковок с использованием считывателей. Казалось бы, ничего сложного — но именно там проявилась интересная закономерность: большинство поломок были связаны не с попытками взлома, а с неправильной установкой. Монтажники, чтобы сэкономить время, не ставили все крепёжные винты, из-за чего со временем появлялись люфты, а потом и вовсе отходили контакты.

Это к вопросу о том, что даже самый продвинутый тампер-стойкий считыватель можно ?убить? банальной халтурой при монтаже. Сейчас мы всегда прописываем в технических заданиях не только требования к самим устройствам, но и к процессу установки, включая контрольные точки для проверки. Опыт показал, что это снижает количество гарантийных случаев почти на 40%.

Ещё один момент — обслуживающий персонал. Если для замены картриджа или чистки нужно разбирать пол устройства, рано или поздно кто-нибудь забудет закрутить какой-нибудь винт, и вся защита сведётся к нулю. Поэтому сейчас мы смотрим не только на то, как устройство защищено от злоумышленников, но и на то, насколько оно удобно для легального обслуживания.

Как мы тестируем и выбираем оборудование

Раньше мы ориентировались в основном на сертификаты, пока не столкнулись с ситуацией, когда устройство с FIPS 140-2 Level 3 было успешно вскрыто за две минуты с помощью дешёвого паяльника. Оказалось, что сертификацию проходила ранняя версия прошивки, а в серийном образце производитель сэкономил на защите разъёмов.

С тех пор наш подход изменился. Да, мы по-прежнему требуем сертификаты, но параллельно проводим собственные тесты. Например, пытаемся считать данные через боковые каналы или проверяем, насколько легко получить доступ к памяти устройства после снятия защитной плёнки. Часто именно такие нестандартные проверки выявляют слабые места.

При выборе поставщиков мы сейчас обращаем внимание не только на технические характеристики, но и на то, как компания реагирует на найденные уязвимости. Вот, например, Чэндуское технологическое ООО Иньлянань — они не идеальны, но когда мы им указали на проблему с электромагнитной эмиссией в одной из моделей, они не стали отнекиваться, а выпустили обновление прошивки и доработали конструкцию корпуса. Это дорогого стоит.

Примеры из практики: что работает, а что нет

В 2020 году мы устанавливали систему контроля доступа на одном из производственных предприятий. Там были серьёзные требования к защите от пыли и влаги, плюс вибрация от оборудования. Большинство тестируемых устройств либо не выдерживали условий, либо начинали глючить после нескольких месяцев работы.

В итоге остановились на модели от Чэндуское технологическое ООО Иньлянань — у них была интересная конструкция с двойным уплотнением и дополнительной защитой разъёмов. Не скажу, что это панацея, но за два года эксплуатации — ни одного сбоя по вине считывателей. Хотя, признаюсь, мы немного доработали крепления, чтобы уменьшить влияние вибрации.

А вот обратный пример: в 2021 пробовали устройства одного европейского производителя — красиво выглядели, куча сертификатов, но в реальности оказалось, что их ?тампер-стойкость? реализована через хрупкие пластиковые защёлки, которые ломались даже при плановом обслуживании. Пришлось отказаться, хотя по бумагам всё было идеально.

Перспективы и тренды в разработке защищённых считывателей

Сейчас многие говорят про переход на бесконтактные технологии, но, на мой взгляд, это не отменяет необходимости в механической защите. Скорее наоборот — чем сложнее устройство, тем больше точек потенциального вмешательства. Например, в тех же NFC-ридерах часто упускают из виду защиту антенны, а её довольно легко повредить или перехватить сигнал.

Ещё один тренд — интеграция с системами мониторинга. Тот же Чэндуское технологическое ООО Иньлянань в своих последних разработках делает упор на возможность удалённого контроля состояния устройства. Это, конечно, полезно, но опять же — добавляет новые риски, связанные с кибербезопасностью. Нужно искать баланс.

Лично я считаю, что будущее за гибридными решениями, где механическая защита дополняется активными системами мониторинга. Но пока такие устройства либо слишком дороги, либо не прошли достаточного тестирования в реальных условиях. Возможно, через пару лет появятся более зрелые продукты — будем следить.

Выводы и рекомендации

Если обобщить наш опыт, то главный вывод прост: не существует идеальных тампер-стойких считывателей, есть устройства, которые подходят для конкретных условий эксплуатации. Поэтому прежде чем выбирать поставщика, нужно чётко понимать, где и как будет работать оборудование, какие риски наиболее вероятны, и кто будет его обслуживать.

Мы, например, для критически важных объектов всегда используем многоуровневый подход: механическая защита + активный мониторинг + регулярный аудит. Это дороже, но зато позволяет выявить проблемы до того, как ими воспользуются злоумышленники.

Ну и последнее: не стоит гнаться за количеством сертификатов. Лучше выбрать менее ?засертифицированного?, но более надёжного производителя, который адекватно реагирует на замечания и постоянно улучшает свои продукты. Как показывает практика, это в долгосрочной перспективе окупается сторицей.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продуктыСвязанный поиск

Связанный поиск- Цены на контроллеры платных полос в Китае

- Дешевые ноутбук считыватели карт основные покупатели

- Дешевые USB считыватель карт Производители

- Дешевые эм считыватель карт Фабрики

- Заводы OEM промышленных безвентиляторных компьютеров

- Производители считывателей микрокарт

- Цена OEM промышленных компьютеров

- Производители промышленных компьютеров с мониторами

- Дешевые скад считыватель карт производители

- Основные покупатели платных промышленных компьютеров